SOMOSMASS99

David Miller* / Internacionalista 360°

Viernes 19 de mayo de 2023

A fines del año pasado, mi nombre fue agregado a una lista negra publicada en línea por el Centro de Ucrania para Contrarrestar la Desinformación. Me uní a más de noventa personas consideradas «oradores que promueven narrativas en consonancia con la propaganda rusa».

Entre ellos se encontraban Manuel Pineda y Clare Daly, ambos miembros izquierdistas del Parlamento Europeo (MEP); También se cuentan personas de la derecha, como Doug Bandow del Instituto Cato, neoconservador y ex oficial de las FDI Edward Luttwak, una gran cantidad de eurodiputados derechistas; el ex oficial de la CIA, Ray McGovern; ex figuras militares y de inteligencia como Scott Ritter y Douglas McGregor, así como académicos como John Mearsheimer y Jeffrey Sachs. Los periodistas en la lista incluyeron a Glenn Greenwald, Tucker Carlson y Eva Bartlett, Roger Waters de Pink Floyd e incluso el actor Steven Seagal.

¿Cuál fue mi crimen? Decía que mi «narrativa pro-rusa» afirmaba que «la guerra de poder de la OTAN con Rusia está teniendo lugar en Ucrania». Por supuesto, una guerra de poder de la OTAN es exactamente lo que está sucediendo allí, como este artículo solo confirmará aún más.

La lista proporcionó un enlace útil con la evidencia, un artículo que escribí para Mayadeen English llamado «Cómo funciona la desinformación: guerra global de las agencias de inteligencia occidentales en la izquierda». Contenía un solo párrafo de 176 palabras sobre Ucrania titulado «¿’Desinformación rusa’ o mentiras ucranianas?» Relató varios ejemplos de desinformación ucraniana y concluyó que «cualquiera que mencione cualquier verdad en particular es ridiculizado por hacerse eco de los ‘puntos de conversación’ de Putin». En el caso de que realmente me denunciaran como un «terrorista de la información» que podría ser culpable de «crímenes de guerra».

Ser agregado a la lista negra concentra la mente maravillosamente en las fuerzas que se oponen a la posibilidad de verdad y justicia en el Occidente en crisis. Cuando me acusaron por primera vez, hace más de una década, de antisemitismo, mi respuesta fue intensificar mis actividades de investigación y escritura sobre las organizaciones involucradas en difamarme. Desde entonces he producido un largo catálogo de trabajos sobre el movimiento sionista, así como sobre las actividades de propaganda occidental. Por supuesto, los ataques difamatorios fomentan una atmósfera donde se pueden hacer amenazas en las redes sociales. Pero el tema del nazismo en Ucrania será visto en retrospectiva como un tema definitorio de nuestra era y es importante recordar que la razón por la que yo y muchos otros estamos amenazados por el gobierno de Ucrania y sus patrocinadores de la OTAN es porque a su vez amenazamos con exponerlos por lo que son: colaboradores nazis.

La lista de asesinatos respaldada por la OTAN

Pero, ¿qué es el Centro para Contrarrestar la Desinformación? Es un organismo gubernamental oficial creado a fines de marzo de 2021, junto con una organización similar, el Centro de Comunicación Estratégica, por el propio presidente Zelensky. Pero, ¿están relacionados con otros sitios web de listas negras como Myrotvorets («Pacificador»), ampliamente visto como una «lista de asesinatos»? Despegar las capas de cobertura y engaño nos permite rastrear los orígenes de la lista de asesinatos, que todavía se encuentra en Ucrania.

Como resultado, el sitio web encubierto de la «lista de asesinatos» es un producto del régimen de Ucrania, financiado efectivamente por la CIA (entre otros) y está alojado por la OTAN. Una cosa extraordinaria es que muchos ciudadanos estadounidenses, incluidos ex militares y agentes de inteligencia, están incluidos, así como un número significativo de ciudadanos de los países miembros de la OTAN. Quizás el elemento más notable es que la OTAN ha alojado el sitio (y una colección de sitios web afiliados) en sus servidores en Bruselas. Al mismo tiempo que el think tank de la OTAN, el Atlantic Council, se jacta de que Henry Kissinger está en su Junta Directiva, la OTAN también alberga un sitio web de listas de asesinatos en el que aparece Kissinger.

¿No me crees? Echemos un vistazo.

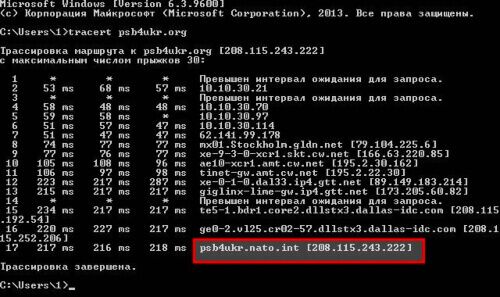

Comencemos con el sitio web de la lista de asesinatos en sí, Myrotvorets. Hoy se encuentra en Myrotvorets.center, pero originalmente estaba en psb4ukr.org. Ese dominio se registró por primera vez el 14 de agosto de 2014, unos seis meses después del golpe de estado de Maidan respaldado por Estados Unidos que derrocó al gobierno democráticamente elegido de Viktor Yanukovich. Posteriormente se registraron otros nombres de dominio similares para el grupo, incluidos los siguientes (la fecha del primer registro figura entre paréntesis):

• Psb-news.org (3 de abril de 2015) • Psb4ukr.ninja (19 de abril de 2015)

• Psb4ukr.net (7 de mayo de 2015) • Psbr4ukr.xyz (8 de noviembre de 2015)

• Report2psb.online (19 de agosto de 2017)

Estos se utilizaron como sitios espejo, como resumen de noticias del sitio o, en el caso del último, como una forma de informar sobre sospechosos. El nombre de dominio Myrotvorets.center se registró por primera vez el 7 de noviembre de 2015 y el sitio estaba activo en febrero de 2016.

Tres personas están asociadas con estos dominios y proporcionan pistas valiosas sobre quién y qué estuvo involucrado en el sitio de la lista de asesinatos. Son los siguientes:

• Victor/Viktor Garbar es un activista de Maidan de larga data y coordinador del Centro de Información de Monitoreo de Maidan. Fue el primer registrante de un nombre de dominio Myrotvorets en agosto de 2014 – psb4ukr.org. Anteriormente había sido propietario del dominio de Maidan Monitoring desde 2001 hasta maidanua.org (ahora ubicado en maidan.org.ua). El grupo existe desde antes de la llamada «Revolución Naranja» en 2004. Fue, por supuesto, financiado por la Fundación Nacional para la Democracia, la fundación conocida como el «compañero de la CIA» y el Fondo Internacional del Renacimiento, la rama ucraniana de la Open Society Foundation dirigida por George Soros.

• Vladimir/Volodymyr Kolesnikov es webmaster y desarrollador. Nunca ha dado ninguna indicación pública de que está afiliado a Myrotvorets. Entre los enlaces a la lista de asesinatos están que un dominio que posee (free-sevastopol.com) ahora redirige a Myrotvorets.center y registró psb-news.org que está dedicado a las noticias de Myrotvorets.

• Oksana/Oxana Tinko fue la primera en registrar el dominio Myrotvorets.center y también registró varios otros relacionados con el proyecto kill list como Psb4ukr.ninja, Psb4ukr.net y Psbr4ukr.xyz

Operación Mariposa-La lista de prototipos de asesinatos

Tinko también es el registrante de una serie de dominios que parecen ser componentes del proyecto Myrotvorets y uno que parece haber sido un prototipo. Es particularmente duro en su intención de utilizar el sitio web para matar traidores o «terroristas». El dominio Metelyk.org fue reclamado por primera vez el 21 de julio de 2014, tres semanas antes que el primer dominio Myrotvorets. Metelyk es la palabra ucraniana para mariposa. El sitio web titulado Operación Mariposa estaba en línea a finales de agosto de 2014, las primeras existencias en Internet Archive son del 27 de ese mes.

Las preguntas frecuentes del sitio web dejan claro que considera que llamar «al separatismo o cambios en el sistema constitucional» es un delito. El sitio establece la necesidad de «tomar las medidas apropiadas en caso de que el tribunal, la policía, el SBU o la oficina del fiscal estén tratando de liberar a los terroristas y sus cómplices de las armas de la ley». Las preguntas frecuentes son aún más explícitas sobre lo que se entiende por «medidas apropiadas».

P: Última pregunta: ¿por qué «Butterfly»?

R: El logotipo del sitio presenta una mariposa conocida como el «halcón cabeza muerta». En latín, tiene el nombre de Acherontia atropos, donde la primera palabra proviene del nombre del río en el reino de los muertos en la mitología griega antigua, y la segunda es el nombre de la diosa del destino, que corta el hilo de la vida humana. Este simbolismo debería recordar a los enemigos de Ucrania que su destino pende actualmente de un hilo muy delgado, y haremos todo lo posible para romper este hilo.

A finales de 2014, otro sitio asociado, Operativ.info, estaba en acción pidiendo información sobre saboteadores y terroristas y amenazando con que si se detectaba desinformación, «considerarían estas acciones como asistencia a terroristas y tomarían medidas contra los desinformadores». Reveladoramente, el sitio Operativ.info fue etiquetado como un proyecto de InformNapalm en esta etapa.

Myrotvorets enumera miles de «saboteadores», «separatistas», «terroristas» y «traidores». A veces, ha tachado sus fotografías una vez que habían sido asesinados, con la etiqueta «liquidado». Esto, por ejemplo, sucedió después del asesinato de Daria Dugina en Moscú en agosto de 2022. Hoy en día, el sitio Myrotvorets alberga enlaces a otros dos dominios que parecen ser partes integrales de la operación. Uno – ordilo.org – se titula «Almacenamiento de Información sobre Crímenes contra Ucrania». El otro, identigraf.center, permite que varias categorías de usuarios envíen imágenes de individuos para el escaneo de reconocimiento facial. Tinko registró ambos dominios.

La conexión de la OTAN

Kolesnikov y Tinko fueron inscritos sucesivos en Natocdn.work (desde el 11 de marzo de 2015). Tinko registró un seguimiento en el dominio Natocdn.net (28 de enero de 2019). Estas direcciones web que suenan oscuras se utilizaron para alojar los archivos necesarios para el sitio Myrotvorets, como se puede ver al examinar la «fuente de la página» (haga clic con el botón derecho en Chrome y seleccione «Ver fuente de la página») en el sitio, incluidas las versiones que se encuentran en Internet Archive. El primer nombre de dominio (.work) se utilizó anteriormente para alojar los sitios web originales y posteriores de Myrotvorets. Por lo tanto, está en la fuente de la página el psb4ukr.org el 15 de diciembre de 2015, justo antes del lanzamiento del sitio web myrotvorets.center, y está en la última fuente de la página cuando se capturó por primera vez en el archivo de Internet el 25 de febrero de 2016. El archivo también muestra que este último dominio se alojó más tarde a través de Natocdn.net.

Las letras CDN tal vez se refieren a una red de entrega de contenido, un dispositivo para acelerar la entrega de páginas web cuando se buscan desde una ubicación remota, como los servidores de nombres con sede en California también utilizados por el sitio. De hecho, el dominio Natocdn.net está alojado en nada menos que el sitio web oficial NATO.int, con sede en su sede en Bruselas.

El 17 de abril de 2015, varias personas interesadas también habían rastreado la dirección web original (psb4ukr.org) directamente a nato.int sin que el dominio intermediario «CDN» sugiriera que Myrotvorets había estado alojado allí desde casi el principio. Otros registros históricos de IP muestran que el dominio de la Operación Mariposa discutido anteriormente también estaba alojado en psb4ukr.nato.int, al igual que otros dos sitios:

• zoperativ.info que mencionamos anteriormente formaba parte de la operación Myrotvorets;

Este último fue descrito «como un sitio de propaganda antirrusa». Si bien esto es cierto, esa designación subestima seriamente la importancia de ese dominio en esta historia, como veremos.

Un día más o menos después de esta exposición en abril de 2015, Oxsana Tinko registró un nuevo sitio para el proyecto: psb4ukr.ninja. Tal vez tontamente, tal vez en un intento de apoyarse en la divulgación, dio su ubicación como Estonia y su compañía como CCDCOE de la OTAN, el Centro de Excelencia de Defensa Cibernética Cooperativa de la OTAN. Para mayor autenticidad, usó la dirección y el número de teléfono correctos.

El centro de la OTAN emitió rápidamente una declaración negando cualquier vínculo, que decía:

«De hecho, el Centro de Excelencia no tiene absolutamente ninguna conexión con el sitio mencionado … Oxana Tinko … no tiene afiliación alguna con el Centro de Excelencia de Ciberdefensa Cooperativa de la OTAN… [Ella] parece haber secuestrado la información pública del Centro y estamos tomando medidas para que se elimine la información falsa».

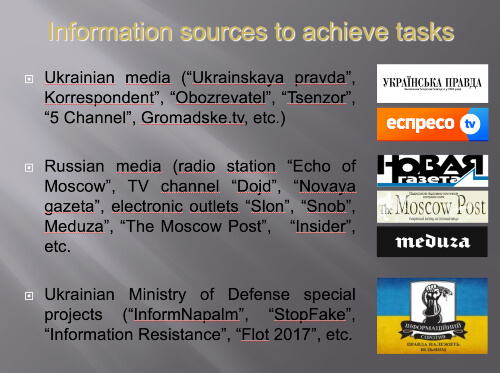

También es digno de mención, sin embargo, que un Powerpoint del Ministerio de Defensa de Ucrania de 2015, filtrado en el mismo mes de ese año (abril), se refiere al centro cibernético de la OTAN como uno de los siete grupos occidentales con los que tuvo «cooperación».

Sin embargo, el enlace a los servidores de la OTAN permaneció en la fuente de la página de los sitios web de Myrotvorets. No fue hasta que la conexión de la OTAN volvió a ser un problema a fines de agosto de 2022 que se hizo algo al respecto. Esto fue después de que Henry Kissinger se agregara al sitio en mayo. Luego, el 24 de agosto, la periodista independiente Eva Bartlett (que fue nombrada en las listas Myrotvorets y Center for Countering Disinformation) informó que el código fuente de la página Myrotvorets incluía enlaces a recursos mantenidos en psb4ukr.natocdn.net. Más tarde, el 14 de octubre, llamó la atención sobre el hecho de que Elon Musk había sido incluido en el sitio brevemente después de que amenazó con no continuar suministrando su sistema Starlink al ejército de Ucrania de forma gratuita. Musk respondió: «¿Es real esta lista?» En ocho días, los enlaces de origen de la página a natocdn.net habían desaparecido.

Más de cien enlaces a natocdn.net todavía estaban allí el 21 de octubre de 2022 a las 22:35, pero desaparecieron a la mañana siguiente a las 09:14. Sin embargo, incluso después de que se eliminó el texto incriminatorio, los sitios de seguimiento de IP muestran que el dominio natocdn.net todavía está, en el momento de escribir este artículo (versión de archivo), montado en servidores en la sede de la OTAN en Bruselas. De hecho, muchos de los archivos de imagen utilizados para componer el sitio todavía están alojados en esa URL, incluido el sangriento collage de la primera página de supuestos soldados rusos muertos. (Versión de archivo).

Pero, ¿qué pasa con Informnapalm.org, el otro sitio que parece haber sido alojado en nato.int? La evidencia sugiere que Myrotvorets es un proyecto de InformNapalm.

InformNapalm como un «Proyecto Especial» del Ministerio de Defensa de Ucrania

InformNapalm se presenta como un servicio de inteligencia dirigido por voluntarios. Pero esto es un engaño. Una presentación de PowerPoint del Ministerio de Defensa de Ucrania filtrada en 2015 se refiere a él como un «proyecto especial» del ministerio, junto con varios otros que necesitan más investigación.

La información corroborante viene en forma de la identidad de la persona que registró el nombre de dominio informnapalm.org – el mencionado Vladimir Kolesnikov el 29 de marzo de 2014, seis meses antes de que se registrara el primero de los dominios de la lista de asesinato. Kolesnikov es el webmaster de InformNapalm. Su página de Linkedin describe su participación en InformNapalm como comenzando como «traductor» en febrero de 2014, graduándose como Administrador de Sistemas en marzo de 2014 e ingeniero de DevOps en abril de 2014. Vladimir enumera otro papel de «voluntariado» de febrero de 2014 con el Ministerio de Defensa de Ucrania. Este papel implicaba: «participación en operaciones de información en interés de la operación antiterrorista en las provincias de Donetsk y Lugansk, y asistencia en la lucha contra la agresión de información por parte de la Federación de Rusia». Myrotvorets es, por lo tanto, un proyecto de InformNaplam que es, a su vez, un «proyecto especial» del Ministerio de Defensa.

Otros vínculos entre los dos proyectos incluyen que Oksana Tinko, al registrar el dominio Myrotverots.center, utilizó su informnapalm.org dirección de correo electrónico. En su página de Facebook afirma haber trabajado en InformNapalm desde marzo de 2014. Esto se ajusta a los detalles de los datos publicados por el grupo de piratería ruso Cyber-Berkut que mostraron que Tinko se había convertido en administrador de los sitios Operativ.info y informnapalm.org el 29 de marzo de 2014.

Oksana Tink en Facebook | Fuente.

A Tinko le gusta mostrar imágenes nazis y banderistas en sus redes sociales. Hay una esvástica en su página de Github y su perfil de Facebook presenta un fondo con los colores rojo y negro de Bandera y una estrella de David junto con un reptil vestido como un judío ortodoxo.

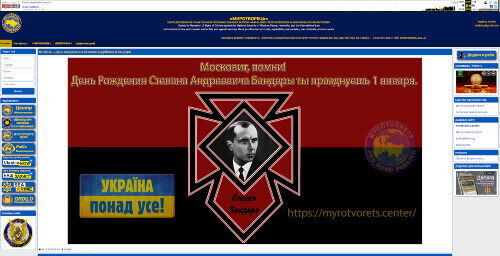

El periodista George Eliason, que excavó gran parte de la historia de InformNapalm, informa que las personas involucradas son «en su mayoría Pravy Sektor» (Sector Derecho), en otras palabras, partidarios de extrema derecha de Stepan Bandera. Pravy Sektor utiliza los colores rojo y negro de Bandera en su bandera, tal como lo hace Tinko en su perfil de Facebook. A finales de 2019, Myrotvorets mostró con orgullo un retrato de Bandera en su página de inicio para conmemorar el cumpleaños del colaborador nazi.

En los primeros días del proyecto Myrotvorets, el logotipo de InformNapalm se exhibía de manera prominente. Todavía estaba allí el 13 de mayo de 2016, pero desapareció en agosto de ese año. Esto puede deberse a la publicación de la lista de miles de nombres de periodistas, que causó una reacción significativa y llevó a una declaración de que «teniendo en cuenta la reacción … el Centro ‘Peacemaker’ tomó la difícil decisión de cerrar el sitio». Sin embargo, el sitio no se cerró. En 2017, Myrotvorets continuó presumiendo de sus vínculos con InformNapalm, declarando:

Los voluntarios de la Alianza Cibernética Ucraniana (UCA), la comunidad de inteligencia InformNapalm y el Centro de Pacificadores publican su investigación basada en la información contenida en el correo de terroristas y autoridades rusas.

Como se destaca en este pasaje, las tres organizaciones trabajaron en estrecha colaboración.

Parece que InformNapalm es el organismo matriz o coordinador de un equipo en evolución de hackers, investigadores, periodistas y devotos de la extrema derecha pro-ucranianos. InformNapalm afirma que: «Confiamos principalmente en fuentes abiertas y empleamos ampliamente diferentes métodos OSINT de recopilación de información. También recibimos información de personas con información privilegiada (HUMINT) y hacktivistas». También afirma: «InformNapalm no participa ni fomenta actividades de piratería informática».

Esta es una admisión de recepción de información de inteligencia («Humint») de Ucrania y quizás de otros servicios de inteligencia. La negación de la participación o el fomento de la piratería se ve socavada por sus propias declaraciones, como en esta de uno de los hackers:

«Al principio teníamos un grupo separado llamado RUH8… Nuestra cooperación con otros grupos de hackers se estableció gracias al InformNapalm … donde todos enviamos información para su procesamiento y publicación».

RUH8 es una abreviatura de Russia Hate. InformNapalm afirmó en 2020 que «es un esfuerzo puramente voluntario que no tiene ningún apoyo financiero de ningún gobierno o donante». Esto es, por supuesto, una mentira.

Prometeo

Es una cuestión de registro público que InformNapalm ha sido financiado por el National Endowment for Democracy, el representante de la CIA. Por ejemplo, en su lista ahora eliminada de fondos para Ucrania en 2016, la NED informó que se dieron $ 100,000 a un proyecto de «Prometheus». «Llevaría a cabo investigaciones de código abierto que monitorean y destacan las acciones militares rusas externas y las publican en su popular y confiable sitio web, https://informnapalm.org«. El dominio Prometheus Prometheus.ngo también fue registrado por Volodymyr Kolesnykov el 11 de marzo de 2016.

Prometheus anuncia dos «socios de información» en su operación, InformNapalm y The Ukraine Media Crisis Center. InformNapalm, creado a principios de 2014, obviamente solo se convirtió en un proyecto de Prometheus después de que este último se creara en 2016.

El Centro de Medios de Crisis de Ucrania es, por supuesto, otro proyecto financiado por Occidente. Incluso admite una larga lista de fondos estatales occidentales en su sitio web (incluyendo USAID, Embajadas de los Estados Unidos, Países Bajos, Suiza, Finlandia, Noruega, Suecia y Alemania), así como agencias de financiación militar / de inteligencia como la NED, la OTAN, el Instituto para el Arte de Gobernar con sede en el Reino Unido (un corte de inteligencia militar), entusiastas del cambio de régimen en la red de fundaciones Soros y la Open Information Partnership. un proyecto financiado por el MI6 del Reino Unido, en el que Bellingcat y otros contratistas del MI6 estuvieron / están involucrados.

Una avalancha de dinero occidental ha caído sobre tales organizaciones, todas las cuales parecen haberse tomado la molestia de disfrazar sus verdaderos orígenes y conexiones (incluso entre sí), sin mencionar sus afiliaciones a la extrema derecha banderista.

Volver a la OTAN

InformNaplam se jacta en su lista de logros de trabajar estrechamente con grupos dirigidos por la OTAN como el Laboratorio Forense Digital del Consejo Atlántico y el recorte del MI6 / CIA Bellingcat. Afirmó haber identificado a «personas que podrían estar involucradas en el derribo del vuelo MH17 … (esta información fue utilizada en los informes por nuestros colegas del equipo de Bellingcat)». La organización también afirma haber realizado «un análisis exclusivo de SurkovLeaks, el volcado de correos electrónicos perteneciente a la oficina de recepción de [el político ruso] Surkov obtenido por la Alianza Cibernética Ucraniana (la autenticidad de los correos electrónicos fue reconfirmada por varias organizaciones acreditadas, incluido el Laboratorio DFR del Consejo Atlántico)». El DFR Lab y Bellingcat, no son organizaciones «de buena reputación», sino que son parte de las operaciones de información de la OTAN contra Rusia.

Estos alardes ponen tanto al DFR Lab como a Bellingcat en el marco como colaboradores de la lista de asesinatos nazis, que a su vez se basa en las técnicas OSINT iniciadas por ambos grupos. Ahora que sabemos que los «voluntarios» de Mirotvorets, InformNapalm y Ukraine Hacker Alliance son un proyecto del gobierno ucraniano con un importante apoyo de la OTAN, el papel de DFR Labs y Bellingcat parece ser parte de ese apoyo a la lista de asesinatos nazis.

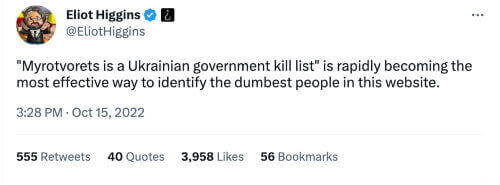

En Occidente, estos colaboradores y apologistas nazis intentan impulsar una narrativa más suave. Por lo tanto, tenemos a Eliot Higgins del «colega» Bellingcat de Informnapalm intentando lo que presumiblemente pensó que era una negación condescendiente al tuitear: «‘Myrotvorets es una lista de asesinatos del gobierno ucraniano’ se está convirtiendo rápidamente en la forma más efectiva de identificar a las personas más tontas en este sitio web».

Incluso podemos encontrar a Aric Toler, también de Bellingcat, criticando a los Myrotvorets mientras parece negar cualquier conocimiento de que Bellingcat había trabajado con ellos. En respuesta, el fundador de InformNaplam (y debemos asumir Myrotvorets también) Roman Burko, defendió las actividades de la lista de asesinatos como una cuestión puramente de estilo.

Por lo tanto, la evidencia aquí apoya la afirmación de que la OTAN está librando una guerra de poder en Ucrania. Hay un vínculo entre la lista de asesinatos nazis y la lista negra a la que me agregaron y es que ambas son operaciones del régimen en Kiev. Otro vínculo es el subdirector del Centro de Comunicación Estratégica creado por el régimen, Mykola Balaban. Se inició trabajando en la operación InformNaplam / Mirotvorets, como se reveló en un documento publicado por los hackers rusos Cyber-Berkut a fines de 2015 en el que apareció como administrador de los sitios operativ.info y informnapalm.org desde noviembre de 2014.

Finalmente, parece probable que una razón clave por la que la lista de asesinatos nazis permanece en línea es que está protegida por el régimen, el gobierno de los Estados Unidos y la OTAN.

* El profesor David Miller es investigador principal no residente en el Centro para el Islam y Asuntos Globales de la Universidad Zaim de Estambul y ex profesor de sociología política en la Universidad de Bristol. Es locutor, escritor e investigador investigador; el productor del programa semanal Palestine Declassified en PressTV; y el codirector de Investigaciones de Interés Público, de las cuales spinwatch.org y powerbase.info son proyectos. Tuitea @Tracking_Power.

Imágenes de portada e interiores vía Internacionalista 360°.

Comparte en Facebook

Comparte en Facebook Twittéalo

Twittéalo